– Los investigadores de seguridad han descubierto un nuevo malware troyano que roba información y datos, que se dirige a los dispositivos Android. El malware tiene la capacidad de realizar violaciones de datos, desde recopilar el historial de búsqueda del navegador hasta grabar llamadas telefónicas y voces.

Si bien la mayoría del malware anterior de Android se infiltraría haciéndose pasar por una aplicación, con un nombre similar, este nuevo malware puede disfrazarse como una aplicación de actualización del sistema para controlar el dispositivo de la víctima.

“Este spyware genera una notificación si la pantalla del dispositivo se apaga al recibir un comando mediante el servicio de mensajería de Firebase. ‘Buscando actualización…’ no es una notificación real del sistema operativo, sino que proviene del spyware”, dijeron los investigadores de Zimperium en su análisis.

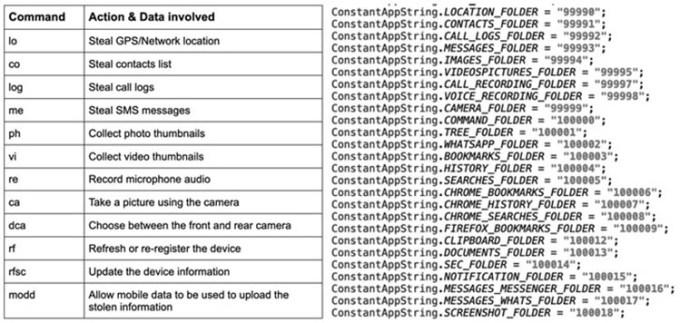

Nueva lista de comandos de malware de Android

Una vez instalado en el dispositivo de la víctima, el sofisticado malware inicia su trabajo registrando el dispositivo con el servidor de comando y control C2 Firebase, con información como el porcentaje de batería, estadísticas de almacenamiento y si el teléfono inteligente tiene Whatsapp instalado o no. A esto le sigue la recopilación y exportación de cualquier dato de interés al servidor en forma de un archivo ZIP encriptado.

El nuevo malware de Android tiene una variedad de capacidades con un enfoque en la intrusión, incluidas tácticas para robar listas de contactos, marcadores del navegador, historial de búsqueda, robar mensajes abusando de los servicios de accesibilidad, grabar audio y llamadas telefónicas y tomar fotos usando la cámara del teléfono inteligente. El malware también es capaz de rastrear la ubicación de la víctima, buscar archivos con ciertas extensiones y recuperar datos del portapapeles del dispositivo.

“La función de malware y robo de datos se activa por ciertas condiciones, como agregar nuevos contactos, recibir SMS o instalar nuevas aplicaciones utilizando contentObserver y el receptor de transmisión en Android”, dijo.

Además, el malware no solo recopila datos ordenadamente en varias carpetas especiales, sino que también es capaz de eliminar rastros de actividad sospechosa al eliminar el archivo ZIP una vez que recibe un mensaje de éxito del servidor C2 durante un ataque. Para evitar ser detectado y pasar desapercibido, el malware también reduce el uso de ancho de banda al cargar imágenes en miniatura.

Aunque la aplicación System Update nunca se distribuyó a través de la tienda oficial de Google Play, la investigación ha destacado una vez más cómo las tiendas de aplicaciones de terceros pueden albergar malware malicioso. La identidad de los creadores del malware, las víctimas y el motivo principal detrás de este ataque siguen sin estar claros.