Método de cifrado (encriptar) y descifrar (descifrar) son dos términos básicos en la terminología criptográfica. El concepto de criptografía es usar códigos secretos y cifrados para proteger información confidencial, esto lo han hecho los humanos desde hace miles de años a partir de un método muy simple. Desde principios del siglo XX, la invención de máquinas mecánicas y electromecánicas condujo a una comprensión más sofisticada y eficiente del cifrado.

El cifrado en dispositivos informáticos comenzó a desarrollarse en los Estados Unidos en la década de 1970. En ese momento se usaba el cifrado para asegurar la secretaría de las agencias gubernamentales, hasta ahora el cifrado en las computadoras ha sido muy utilizado en diversos dispositivos, como comercio electrónico, cajeros automáticos, redes de telefonía celular y otros.

En el siglo XXI, es más probable que los términos criptografía, cifrado y descifrado se refieran al concepto de un sistema de seguridad informática digital para agencias estatales y banca digital. Este concepto se utiliza para proteger información y datos importantes.

Método de cifrado y descifrado

(1) Método de cifrado

En la ciencia de la criptografía, el cifrado es el proceso de escribir una contraseña/codificar un mensaje o información a la que solo un determinado grupo de personas puede acceder, mientras que aquellos a los que no se les da permiso de acceso no podrán comprender el significado del mensaje. Un cifrado no evita la interferencia de terceros para acceder a la información codificada, pero se niega a proporcionar una verdadera comprensión/comprensión de la información al proporcionar intercepción (ramificación) u obstáculos.

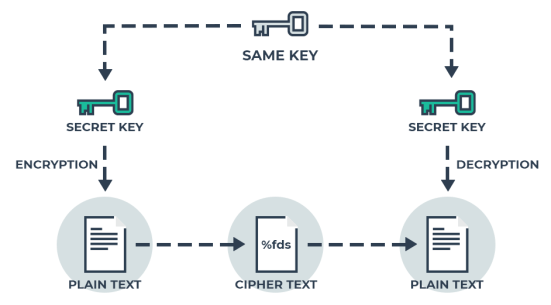

En un esquema de cifrado, tal vez los datos presentados sean datos de texto sin formato, pero el texto se compila con un cierto código secreto, por lo que requiere un cierto método de descifrado para que el destinatario pueda recibir y comprender la intención del mensaje o la información. el mensaje de acuerdo con la intención del emisor. Técnicamente, el proceso de cifrado requiere un bucle ‘irregular’ de variables de datos (pseudoaleatorio) resultante del método algorítmico. El cifrado secreto que resulta de la inversión de la variable se llama texto cifrado.

En los procesos de cifrado modernos que se adjuntan a la tecnología informática, las técnicas de cifrado también están estrechamente relacionadas con los procesos matemáticos que utilizan algoritmos. En principio, es posible descifrar información cifrada sin conocer las claves de acceso. Sin embargo, especialmente para el cifrado de la información resultante del proceso computacional de los algoritmos informáticos, un método de descifrado simple no es suficiente, las personas ciertamente también necesitan habilidades informáticas y equipos informáticos adecuados.

Hay dos tipos de métodos de esquema de cifrado, a saber Clave simétrica (clave simétrica) y Llave pública (Llave pública).

1. En el esquema de clave simétrica (clave simétrica), las variables clave de cifrado y descifrado son las mismas. Para que un grupo/grupo pueda comunicarse con otros requiere de la misma clave, el objetivo es lograr condiciones de comunicación seguras.

Un ejemplo de clave simétrica es la máquina Enigma fabricada por el ejército alemán que se utilizó en las guerras mundiales. Todos los días se cambian los ajustes de las teclas. Sin embargo, si bien los adversarios pueden descubrir cómo funciona la máquina, pueden descifrar la información codificada en los mensajes siempre que puedan encontrar la clave de cifrado que se asigna cada día.

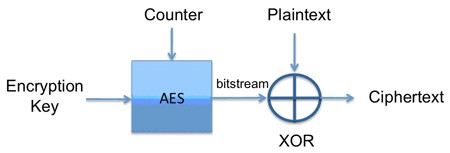

Un ejemplo de un algoritmo de clave simétrica en esta era de la información es el cifrado Rijndael o AES (Estándar de cifrado avanzado) utilizado por el gobierno. AES es una continuación del desarrollo DES (Estándar de cifrado de datos), es decir, el estándar de cifrado de información utilizado por el gobierno de los EE. UU. desde 1976.

AES se desarrolló como un estándar de cifrado a principios de la década de 1990, cuando el esquema de cifrado DES se consideraba menos seguro. Este algoritmo se llamó originalmente Rijndael porque, según el nombre del diseñador, Vincent Rijmen y John Daemen de Bélgica, quienes en ese momento ganaron el concurso de algoritmos criptográficos DES organizado por NIST (Institutos Nacionales de Estándares y Tecnología) propiedad del gobierno de EE. UU. el 26 de noviembre de 2001. Desde entonces, AES ha sido el cifrado estándar del gobierno de EE. UU. hasta ahora.

El cifrado AES es un bloque simétrico que funciona como un cifrador (cifrar) así como un descriptor (descifrar). AES tiene bloque aporte y producción 128 bits de ancho. La forma en que funciona AES es ingresar cada 128 bits Texto sin formato ingresado en un cuadrado de 4 × 4. bytes. Estas condiciones sonXOR con llave, luego procesado 10x con transform .sustitución Addkey lineal. Posteriormente se obtiene texto cifrado.

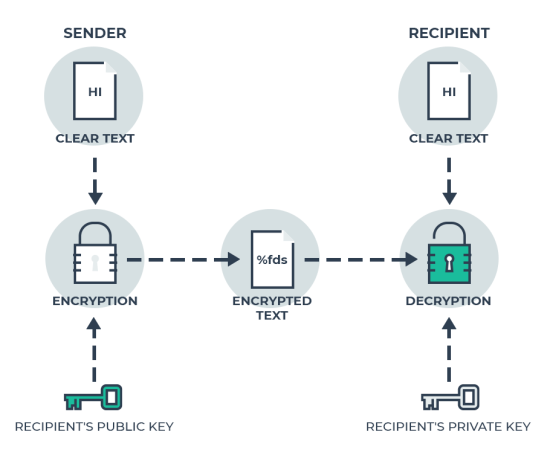

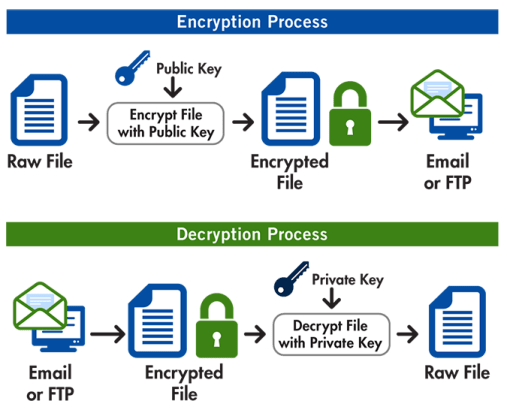

2. Esquema de clave asimétrica (clave asimétrica), también conocida como clave pública porque se comparte con todos. En el esquema de clave asimétrica, la clave de cifrado y el mensaje/información cifrados se publican para todos. Sin embargo, solo los grupos/grupos que tienen acceso a la clave de descifrado pueden leer el mensaje/la información. Entonces, la criptografía asimétrica utiliza dos (2) claves diferentes, una pública y otra privada que están relacionadas matemáticamente. La clave pública se comparte con todos, mientras que la clave privada se mantiene en secreto. RSA (Rivest Shamir Adleman) es un ejemplo de un algoritmo de cifrado asimétrico que se usa más ampliamente en las conexiones de red de Internet en la actualidad.

RSA funciona en tres (3) etapas, a saber, el proceso de generación de claves (llave privada y Llave pública), proceso de cifrado (encriptar), y el proceso de descifrado (descifrar). Se sabe que el proceso de cálculo matemático del algoritmo de cifrado RSA es muy complejo y denso, porque el cálculo utiliza números muy grandes, por lo que los resultados de la generación de claves y el cifrado son difíciles de rastrear.cortar a tajos).

Citando una fuente que analiza el algoritmo RSA, el siguiente es el proceso de generación de claves en el esquema RSA, que pasa por cinco (5) etapas de la siguiente manera.

Encuentra 2 números primos al azar y guárdalos en una variable pags y q, siempre que el número de bits para este número sea el mismo. Marcos pags debe ser mayor que q y se recomienda al menos utilizar los números de arriba 128 bits/2 = 64 bits cuando se va a crear una clave con longitud de bit tan grande como 128 bits (hexadecimal mínimo de 64 bits = 0x8000000000000000; decimal mínimo de 64 bits = 9223372036854775808). Contar n = p*q;

Donde este valor de n se utilizará para el módulo de privado y Llave pública. Contar pq = (p-1) * (q-1);

Para ser utilizado como una búsqueda de valor llave privada. Selecciona valor mi para clave pública con condición (1 < mi < pq) y (mcd(e, pq)=1);

Marcos mi este suele ser un valor relativamente pequeño, el más utilizado es 0x10001 = 65537.

Si los criterios mi no coincide con las condiciones anteriores, entonces se debe encontrar el valor de mi otro apropiado, o si mi ya determinado con 0x10001, entonces lo que tienes que encontrar es el valor de pags, q, norte, y pq como en las primeras etapas. Selecciona valor D, siempre que el valor de D realizar: (d*e) mod pq = 1

El proceso de cifrado RSA tiene varias condiciones para el cifrado en RSA, donde el valor de METRO debe ser mayor que , y debe ser menor que el valor de norte (desde Llave pública). Código ASCII por METRO es 77. Cuándo Llave pública es n=3233 y mi = 17 entonces valor METRO esto califica 0 < 77 < 3233; y se puede calcular directamente. El proceso de cifrado es muy fácil, simplemente haciendo cálculos con una fórmula de referencia c = (M elevado a e) mod n.

Valor del proceso de descifrado RSA METRO reemplazado con valor C desde texto cifrado (resultado del cifrado) y valor mi desde Llave pública reemplazado con valor D desde llave privada, mientras que el valor de norte desde Llave pública siempre igual al valor norte desde llave privada.

(2) Método de descifrado

Definición de descripción (descifrar) globalmente es un proceso de transformación de datos texto cifrado el resultado ilegible del proceso de encriptación para ser devuelto a una forma no encriptada.

En el descifrado, el sistema lo extraerá y lo convertirá en texto e imágenes que no solo serán entendidos por el lector sino también por el sistema. El proceso de descifrado se puede realizar de forma manual o automática. El proceso se lleva a cabo utilizando llave o contraseña.

Para entender cómo funciona la criptografía necesitas algunos conocimientos matemáticos, si no te gusta y no entiendes de álgebra te llevará mucho tiempo entenderla. Por lo tanto, una breve explicación de la criptografía, el cifrado (encriptar) y descifrar (descifrar), esperemos que sea útil y fácil de entender.